ЗЂВМЪБМфЃК2020-04-19ећРэЃКдФЖСЃК

ЮЊСЫШУДѓМвЕФCMSИќАВШЋЃЌгаашвЊЕФЪжЙЄдкconfig_base.phpРяМгЩЯ

ДђПЊ

config_base.php

евЕН

//НћжЙгУЛЇЬсНЛФГаЉЬиЪтБфСП

$ckvs = Array('_GET','_POST','_COOKIE','_FILES');

foreach($ckvs as $ckv){

if(is_array($$ckv)){

foreach($$ckv AS $key => $value)

if(eregi("^(cfg_|globals)",$key)) unset(${$ckv}[$key]);

}

}

ИФЮЊЯТУцДњТы

//АбgetЁЂpostЁЂcookieРяЕФ<? ЬцЛЛГЩ <?

$ckvs = Array('_GET','_POST','_COOKIE');

foreach($ckvs as $ckv){

if(is_array($$ckv)){

foreach($$ckv AS $key => $value)

if(!empty($value)){

${$ckv}[$key] = str_replace('<'.'?','&'.'lt;'.'?',$value);

${$ckv}[$key] = str_replace('?'.'>','?'.'&'.'gt;',${$ckv}[$key]);

}

if(eregi("^cfg_|globals",$key)) unset(${$ckv}[$key]);

}

}

//МьВтЩЯДЋЕФЮФМўжаЪЧЗёгаPHPДњТыЃЌгажБНгЭЫГіДІРэ

if (is_array($_FILES)) {

foreach($_FILES AS $name => $value){

${$name} = $value['tmp_name'];

$fp = @fopen(${$name},'r');

$fstr = @fread($fp,filesize(${$name}));

@fclose($fp);

if($fstr!='' && ereg("<\?",$fstr)){

echo "ФуЩЯДЋЕФЮФМўжаКЌгаЮЃЯеФкШнЃЌГЬађжежЙДІРэЃЁ";

exit();

}

}

}

етбљДІРэжЎКѓЃЌАВШЋЩЯРэТлЩЯПЩжазіЕНвЛРЭгРвнЃЌЕЋШБЕуЪЧЪЙгУДЫЙІФмКѓЃЌВЛФмдкЯпЩЯДЋPHPЮФМўЃЌШчЙћФуЕФеОЕуЭЌЪБжЇГжaspЁЂaspxЕШЃЌдкДЫЛљДЁЩЯаоИФвЛЯТЩЯЪіДњТыМДПЩ

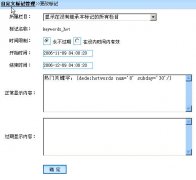

ПМТЧЕНdedeШчЙћГіЯжЮЪЬтАбЫ№ЪЇМѕЕНзюаЁЃЌдБОдкИпМЖжЇГжЧјЗЂЕФФкШнзЊвЦИјДѓМвЙВЯэ

ЛЖгЗжЯэзЊдиЁњ DedeCms ЭђФмАВШЋЗРЛЄДњТы

ЩЯвЛЦЊЃКDEDECMS ИєааЛЛЩЋвдМАЗжзщМгЯп

ЯТвЛЦЊЃКЪЕЯжИќЦЏССећЦыЕФЫѕТдЭМ

жЏУЮDEDECMSБъЧЉTAGСаБэвГгаЗжвГвГТы,ЕЋУЛЪ§ОнЕФНтОіЗНЗЈ

(35)ШЫЯВЛЖ 2021-09-06

ЫцЛњбеЩЋЫцЛњДѓаЁtagsЕФаоИФЗНЗЈ

(41)ШЫЯВЛЖ 2020-04-19

ЪЕЪБИќаТЕФЁОШШУХЙиМќзжЁПЃЁ

(35)ШЫЯВЛЖ 2020-04-19

ИјDEDECMSвЛИіЮФеТСаБэМгЩЯађКХаЇЙћ

(35)ШЫЯВЛЖ 2020-04-19

DEDECMSЗТDoNewsгвВрзюаТЦРТлЕФДњТы

(29)ШЫЯВЛЖ 2020-04-19

DEDECMSЖреОЕуЖўМЖгђУћАѓЖЈЙЅТд

(26)ШЫЯВЛЖ 2020-04-19